据信息安全研究人员披露,专注于信息安全领域的上海安达通信息安全技术股份有限公司(以下简称“安达通”)官方网站存在SQL注入漏洞。这一事件不仅对安达通自身的品牌声誉构成直接冲击,更折射出部分信息安全企业在自身安全实践上可能存在的短板,引发了业界对于网络安全软件开发流程与安全防护标准的深入思考。

SQL注入是一种常见的网络攻击手段,攻击者通过在Web应用程序的输入参数中插入恶意的SQL代码,欺骗后端数据库服务器执行非预期的命令。成功的SQL注入攻击可导致敏感数据泄露、数据被篡改甚至整个数据库系统被控制。对于一个以提供“信息安全技术”为核心业务的公司而言,其官方网站作为对外展示与服务的首要门户,出现此类基础性、高危性的Web安全漏洞,其讽刺性与严重性不言而喻。

深入分析,此漏洞暴露出的问题可能存在于多个层面。在软件开发阶段,安达通的开发团队可能在代码编写时未严格遵守安全编码规范,未对用户输入进行充分的验证、过滤和转义处理。在测试环节,安全测试(尤其是渗透测试)可能不够充分或完全缺失,未能及时发现并修复此类漏洞。在安全运维方面,定期的漏洞扫描与安全评估机制可能存在疏漏。这背后反映出的,或许是部分企业仍存在“重功能、轻安全”、“重外部产品、轻自身防护”的思维定式。

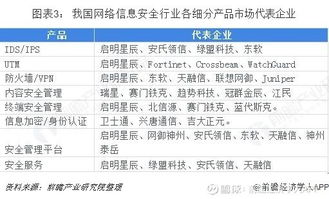

作为网络安全软件的开发商,安达通此类事件具有强烈的警示意义。信息安全企业自身应是安全最佳实践的典范。其对外提供的防火墙、VPN、数据防泄漏等产品与服务,旨在帮助客户构建安全防线;而企业自身的官网、办公系统等,则是其实力与可靠性的“活广告”。如果自身门户都难以保障基本安全,客户如何能放心采购其安全解决方案?企业的专业信誉与技术可信度将受到严重质疑。

该事件也为整个网络安全软件开发行业敲响了警钟。它表明,安全能力的建设必须是全方位、内化的:

- 推行安全开发生命周期(SDLC):将安全考量深度集成到软件需求、设计、编码、测试、部署和维护的每一个阶段,而非事后补救。

- 强化安全编码培训与审计:定期对开发人员进行安全编码培训,并利用代码审计工具或人工审计,从源头减少漏洞。

- 建立严格的安全测试体系:在传统功能测试之外,必须包含自动化漏洞扫描、专业的渗透测试以及严格的第三方安全评估。

- 实施持续监控与应急响应:对上线系统进行持续的安全监控,建立完善的漏洞管理流程和安全事件应急响应机制,做到快速发现、快速修复。

- 倡导“安全左移”与内生安全:将安全防护的起点尽可能向开发早期推进,并努力构建产品内在的安全免疫能力。

对于安达通而言,当务之急是立即修复官网漏洞,并对所有对外服务的系统进行一次彻底的安全排查与加固。企业更应借此机会深刻反思,从内部管理、开发流程到企业文化,进行全面审视与升级,真正将安全视为生命线。

上海安达通官网的SQL注入漏洞事件,是一面镜子,照出了信息安全企业自身安全的脆弱性。在数字化威胁日益严峻的今天,网络安全企业唯有先筑牢自身的“数字城墙”,以身作则,才能在为客户提供可靠安全服务的道路上行稳致远,赢得市场的长期信任。安全,始于自身,方能赋能于人。