网络安全研究人员发现,一种新型的恶意程序正利用英特尔CPU中一项长期存在但鲜为人知的硬件功能——处理器跟踪(Processor Trace,简称PT)技术,成功避开传统安全软件的检测,悄无声息地窃取敏感数据。这一发现揭示了硬件级安全漏洞的潜在风险,对个人、企业乃至国家安全构成了新的威胁。

一、 隐蔽的通道:英特尔Processor Trace技术

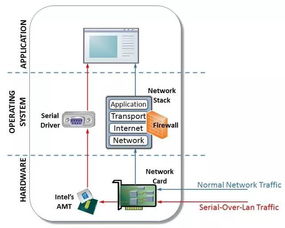

英特尔Processor Trace(PT)是内置于现代英特尔CPU中的一项高性能调试和性能分析功能。其设计初衷是帮助开发者和系统管理员以极低的性能开销,精确追踪程序执行时的指令流,用于深度调试、性能剖析和系统故障分析。与依赖软件插桩的传统方法不同,PT直接在硬件层面记录分支指令(如跳转、调用、返回)的地址,生成高度压缩的日志,对系统正常运行的影响微乎其微。

正是这种“高效”、“隐蔽”和“硬件实现”的特性,使其被恶意软件开发者盯上。攻击者发现,他们可以利用PT功能作为一条隐蔽的“侧信道”,在不触发基于行为或签名检测的安全软件警报的情况下,窃取运行中进程的敏感信息。

二、 恶意程序的攻击手法

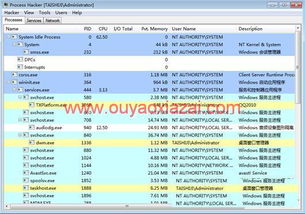

- 权限获取与功能启用:恶意程序首先需要获取足够高的系统权限(通常是管理员或内核权限)。一旦得逞,它便可通过特定的模型特定寄存器(MSR)或操作系统提供的接口,悄无声息地启用目标进程(如密码管理器、加密通信软件)的PT追踪功能。这个过程本身可能被伪装成合法的系统维护或驱动更新行为。

- 数据窃取与重构:PT日志本身不直接包含数据内容,但它忠实地记录了程序执行的路径。通过分析这些分支指令序列(即控制流),结合对目标软件(如某个特定版本的浏览器或办公软件)内部结构的深入了解,攻击者可以像拼图一样,重构出程序正在处理的关键数据。例如,通过追踪加解密函数库中条件分支的执行路径差异,可能推断出加密密钥的比特位信息;通过追踪输入验证逻辑的路径,可能推测出输入的密码或密钥。

- 规避检测:由于PT是CPU的合法功能,且其数据收集发生在硬件层面,传统基于软件行为监控、系统调用拦截或文件扫描的安全解决方案很难察觉到这种异常。恶意程序读取PT日志数据的操作,也可能与正常的性能诊断工具行为相似,从而混入“白噪音”中。

三、 对网络与技术服务的挑战

这种攻击方式给现有的网络安全防护体系带来了严峻挑战:

- 检测困难:基于签名和静态分析的防病毒软件几乎无法识别这种攻击,因为恶意代码本身可能并不包含明显的恶意负载,其恶意行为在于对合法硬件功能的“滥用”。基于行为的检测也需要更深的系统洞察力才能区分合法的PT使用与恶意的数据窃取。

- 威胁范围广:任何使用支持PT技术的英特尔处理器的系统(涵盖大量服务器、个人电脑及部分物联网设备)理论上都可能面临此风险。云服务提供商、数据中心、金融机构等依赖高性能英特尔CPU处理敏感数据的机构,风险尤为突出。

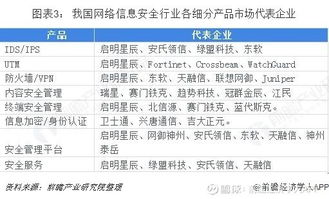

- 修复复杂:完全禁用PT功能可能影响系统的可维护性和性能分析能力,并非理想方案。更可行的方向是开发能够监控PT MSR寄存器非法访问、检测异常PT日志读取模式的新型安全软件或硬件增强功能。这需要安全厂商、操作系统开发者和英特尔公司之间的紧密协作。

- 信任根基动摇:此类攻击利用了硬件“后门”(尽管是功能性的,而非故意预留的),动摇了用户对底层硬件安全性的信任,引发了关于硬件辅助安全机制是否可能被“武器化”的更深层忧虑。

四、 应对建议与未来展望

- 及时更新:关注英特尔、操作系统厂商(如微软、Linux发行版)以及安全软件提供商发布的安全公告和补丁,及时更新系统、固件和安全软件。

- 最小权限原则:严格实施账户权限管理,确保普通用户和应用不会拥有不必要的管理员或内核级权限,增加恶意程序启用PT功能的门槛。

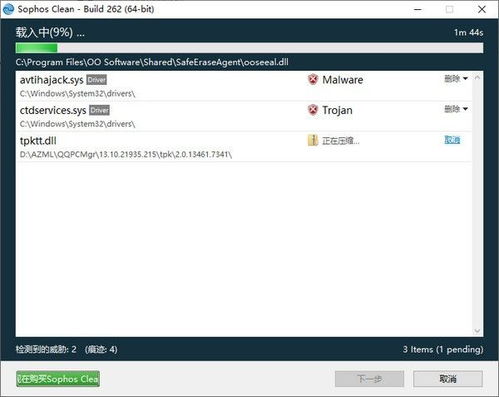

- 部署高级威胁防护:考虑采用具备终端检测与响应(EDR)、异常行为分析、内存保护等高级功能的网络安全解决方案,这些方案更有可能识别出此类复杂、低特征的攻击活动。

- 硬件安全增强:长远来看,需要CPU厂商重新评估此类调试功能的访问控制机制。例如,引入更严格的权限隔离(如只有经过数字签名认证的、可信的内核驱动才能配置PT),或在芯片层面加入针对此类滥用行为的监控和报告硬件。

- 安全意识:对运维人员和安全团队进行培训,使其了解此类新型威胁,并在进行系统性能诊断时,对PT工具的使用保持警惕,确保其不被恶意软件利用。

此次事件再次表明,在网络攻防的博弈中,战场正不断向更底层的硬件领域延伸。它提醒我们,安全保障需要构建一个从硬件、固件、操作系统到应用层的、纵深协同的防御体系。对于网络技术服务商而言,主动洞察这些前沿威胁,升级防护策略,并为客户提供及时的风险通告与缓解方案,是在日益复杂的网络空间中保持可信赖性的关键。